|

ЭкПѓФОТэДІжУКЭЗРЛЄ вЛЁЂШчКЮДІжУЭкПѓФОТэ 1.еыЖдЖРСЂдЫааЕФЭкПѓФОТэИаШОГЁОАДІжУ ЖРСЂдЫааЕФЭкПѓФОТэЮоЦфЫћИНМгЙІФмЃЌжиИДРћгУФПБъжїЛњЩЯЕФЯЕЭГзЪдДНјааЭкПѓЁЃДЫжжЭкПѓФОТэЭЈГЃРћгУРЌЛјгЪМўЛђРІАѓШэМўНјааДЋВЅЃЌжївЊеыЖдЕФЪЧWindowsЯЕЭГжеЖЫЃЌвђДЫЖдгкетжжЭкПѓФОТэдкДІжУЩЯНЯЮЊМђЕЅЃЌвРОнЯЕЭГзЪдДЪЙгУТЪдкжїЛњВрХХВщПЩвЩНјГЬЃЌНсКЯЭјТчСЌНгЧщПіЃЌзлКЯХаЖЈИУНјГЬЮЊЭкПѓФОТэКѓЃЌМДПЩНсЪјИУЭкПѓФОТэНјГЬЃЌЖјКѓЩОГ§ЖдгІЕФЭкПѓФОТэЮФМўЁЃ 2.еыЖдМЏГЩЛЏЕФЭкПѓФОТэИаШОГЁОАДІжУ дкЕБЧАЛюдОЭкПѓФОТэМвзхДѓЖрЪ§ЖМЪЧМЏГЩЛЏЕФЭкПѓФОТэЃЌМЏГЩЖржжЙІФмЃЌзщНЈЯргІЭкПѓФОТэНЉЪЌЭјТчЁЃМЏГЩЛЏЕФЭкПѓФОТэжївЊгаДЋВЅЁЂЭкПѓЁЂПижЦЁЂГжОУЛЏзЄСєЁЂИќаТЕШЙІФмЃЌЙЅЛїепвРОнетаЉЙІФмЪеЛёОоДѓЕФРћвцЁЃ дкДЋВЅЩЯЪЙгУЖЫПкЩЈУшЙЄОпЁЂТЉЖДРћгУЙЄОпЁЂБЉСІЦЦНтЃЌЖдФкЭјЛђЭтЭјЕФЦфЫћФПБъНјааЩјЭИВЂДЋВЅЭкПѓФОТэЁЃ ДЋВЅааЮЊ | ОпЬхЙЄОп/ТЉЖД | ДІжУ | ЖЫПкЩЈУш | masscan pnscan | етаЉДЋВЅааЮЊдкЭјТчЩЯжївЊЬхЯжЖдЭтЦЕЗБСЌНгЖрИіжИЖЈЖЫПкЃЈ22ЁЂ3389ЁЂ7001ЁЂ6379ЕШЃЉ ХХВщЗНЗЈЃК ЭјТчзЅАќЗжЮі ЬиБ№зЂвт:~/.ssh/auauthoruzed_keysЃЌИУЮФМўШєДцдкЗЧЗЈЕФSSHЙЋдПЃЌПЩНЋИУЮФМўЩОГ§ЁЃ ГѕВНДІжУЗНЗЈРћгУWindowsКЭLinuxЯЕЭГЕФЗРЛ№ЧНЙІФмХфжУЙцдђЃЌзшЖЯДЋВЅааЮЊЁЃ WindowsЃКаТНЈГіеОЙцдђЃЌЩшжУзшЖЯЖдЭтжИЖЈЖЫПкЕФЭјТчСЌНгЁЃ LinuxЃКЭЈЙ§iptablesУќСюНјааЩшжУ iptables -A OUTPUT -p tcp ? ЈCdport?ФПБъЖЫПк?-j DROP МЧТМЯрЙиааЮЊЖдЕФНјГЬКЭЮФМўТЗОЖ | ТЉЖДРћгУ | WebLogicЯрЙиТЉЖД Struts?ЯрЙиТЉЖД Redis?ЯрЙиТЉЖД | БЉСІЦЦНт | ЙЅЛїепздбаЙЄОп |

еыЖдЭкПѓГЬађНјГЬЃЌГѕВНДІжУвдЦСБЮЖдПѓГиЕФСЌНгЮЊжїЃЌМЧТМЭкПѓНјГЬаХЯЂКЭЖдгІЮФМўТЗОЖЁЃ ОпЬхЗНЗЈЃЈИУЗНЗЈЭЌбљЪЙгУгкЭкПѓФОТэПижЦЙІФмжаЭЖЗХЕФдЖПиФОТэвдМАИќаТЙІФмжаИќаТНХБОЛђГЬађЃЉЃК ЃЈ1ЃЉwindowsЃКаТНЈГіеОЙцдђЃЌЩшжУзшЖЯЖдЭтжИЖЈIPЕФЭјТчСЌНгЃЛ ЃЈ2ЃЉLinuxЃКЭЈЙ§iptablesУќСюНјааЩшжУЃКЃЈПЩвЩЕижЗАќРЈПѓГиЕижЗЁЂC2ЕижЗЁЂЭкПѓФОТэИќаТЕижЗЃЉЃЌ iptables -A INPUT -s?ПЩвЩЕижЗ?-j DROPЃЌ iptables -A INPUT -s?ПЩвЩЕижЗ?-j DROPЁЃ еыЖдГжОУЛЏзЄСєЙІФмЃЌжївЊдкЯЕЭГУєИаТЗОЖЩЯХХВщЯрЙиЮФМўЁЃ ЯЕЭГ | ХХВщЗНЯђ | ЗНЗЈ | Windows | МЦЛЎШЮЮё | ЪЙгУautorunЙЄОпНјааВщбЏЗжЮіЃЌЭЌЪБВЮПМЧАЦкЗЂЯжЕФЯрЙиТЗОЖЃЈЭкПѓФОТэНјГЬЁЂЖЫПкЩЈУшНјГЬЕШЃЉ | здЦєЖЏЯю | зЂВсБэ/ЗўЮё | УєИаТЗОЖ | %tmp% %appdata% %programdata% C:\Windows\temp C:\windows\Fonts | Linux | МЦЛЎШЮЮё | ВщПДМЦЛЎШЮЮё more /etc/cron.*/* ВщПДЕБЧАгУЛЇМЦЛЎШЮЮё crontab -l ВщПДЫљгагУЛЇМЦЛЎШЮЮё ls -al /var/spool/cron/ | здЦєЖЏФПТМ | ls -alr /etc/init.d ls -alr /etc/rc* | ЗўЮё | ХХВщЗўЮёЃК chkconfig ЈClist systemctl list-unit-files ЙиБеЗўЮёЃК chkconfig?ЗўЮёУћ?off systemctl disable?ЗўЮёУћ | УєИаТЗОЖ | /tmp/ /root/ |

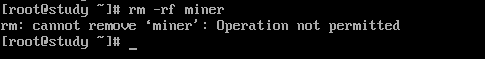

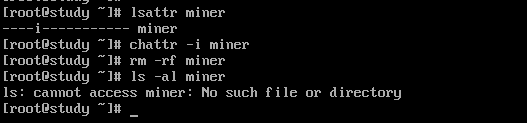

3.ЭкПѓФОТэЯрЙиЮФМўДІжУЗНЗЈ ЃЈ1ЃЉЭГМЦЪеМЏЧАЦкХХВщЗЂЯжЕФЭкПѓФОТэЯрЙиЮФМўКЭНјГЬаХЯЂЃЛ ЃЈ2ЃЉЗжЮіЭкПѓФОТэЯрЙиЮФМўжДааКЭвРРЕЙиЯЕЃЛ ЃЈ3ЃЉАДЫГађЩОГ§ЭкПѓФОТэЕФЭкПѓГЬађЁЂДЋВЅЙЄОпЁЂЪЭЗХЕФдЖПиФОТэЕШЮФМўЁЃ ДІжУЙ§ГЬЭЈГЃЕФЫГађЮЊЃКЃЈОпЬхВйзїжївЊвдЩОГ§ЮФМўЁЂНсЪјНјГЬЮЊжїЃЉ a.ЩОГ§МЦЛЎШЮЮёЃЛ b.ЩОГ§здЦєЖЏЯюЃЛ c.ЭЃжЙЗўЮёЃЛ d.НсЪјНјГЬЃЈLinuxЃКkill -9?НјГЬpidЃЉЃЛ e.ЩОГ§ЮФМўЁЃ ЃЈ4ЃЉWindowsЯЕЭГдкНсЪјНјГЬЪБгіЕНШЮЮёЙмРэЦїЮоЗЈНсЪјНјГЬЃЌПЩЪЙгУШчProcessExplorerЁЂPcHunterЁЂProcessHackerНсЪјЭкПѓФОТэЯрЙиНјГЬЁЃ ЃЈ5ЃЉLinuxЯЕЭГдкЩОГ§ЮФМўЪБЃЌШчгіЕНЁАOperation not permittedЁБИцОЏЁЃ ЃЈ5ЃЉLinuxЯЕЭГдкЩОГ§ЮФМўЪБЃЌШчгіЕНЁАOperation not permittedЁБИцОЏЁЃ  ? ?

ПЩЪЙгУШчЯТУќСюЃЌаоИФЮФМўЪєадЃЌВЂЩОГ§ЮФМўЁЃ ? ЃЈ6ЃЉвдЩЯДІжУЗНЗЈЃЌИљОнЪЕМЪЧщПіПЩБраДГЩЯрЙиНХБОНјааздЖЏЛЏДІжУЁЃ ЖўЁЂЗРЛЄНЈвщ ЗЂЯжЛњЦїПЩФмИаШОСЫЭкПѓФОТэЃЌПЩвдЭЈЙ§вдЯТВНжшЧхГ§ЃК 1ЃЎДгФкЭјDNSЗўЮёЦїЁЂDNSЗРЛ№ЧНЁЂСїСПЩѓМЦЩшБИЕШЩшБИЛёШЁЖёвтгђУћаХЯЂЃЌИљОнгђУћВщбЏЭўаВЧщБЈШЗЖЈФОТэРраЭЃЛ 2ЃЎВщПДЯЕЭГCPUЁЂФкДцЁЂЭјТчеМгУЧщПіЃЌЛёШЁвьГЃНјГЬЯрЙиаХЯЂЃЛ 3ЃЎИљОнНјГЬУћЛђВПЗжзжЗћДЎЛёШЁНјГЬКХЛђНјГЬЯрЙиЕФУќСюааУќСюЃЛ 4ЃЎИљОнНјГЬКХВщПДгЩНјГЬдЫааЕФЯпГЬЃЛ 5ЃЎНсЪјЭкПѓНјГЬМАЦфЪиЛЄНјГЬЃЛ 6ЃЎЭЈЙ§ЭкПѓНјГЬЕФЯрЙиаХЯЂЃЌЖЈЮЛЕНЮФМўЕФОпЬхЮЛжУЃЌЩОГ§ЖёвтЮФМўЃЛ 7ЃЎВщПДЦєЖЏЯюЃЌШчЙћЗЂЯжЗЧЗЈПЊЛњздЦєЗўЮёЯюЃЌЭЃжЙВЂЩОГ§ЖдгІЪ§ОнЃЛ 8ЃЎВщПДЖЈЪБШЮЮёЃЌЖрЪ§ЭкПѓФОТэЛсдкЪмИаШОЛњЦїжааДШыЖЈЪБШЮЮёЭъГЩГЬађЕФзЄСєЁЃШчЙћжЛНсЪјЭкПѓФОТэНјГЬВЂЩОГ§ЭкПѓФОТэЮФМўЃЌЖЈЪБШЮЮёЛсдйДЮДгЗўЮёЦїЯТдиЭкПѓНјГЬЛђжБНгжДааЭкПѓНХБОЃЌЕМжТЭкПѓНјГЬЧхГ§ЪЇАмЃЛ 9ЃЎЫндДЭкПѓФОТэШыЧжЭООЖЃЌВщевЯЕЭГТЉЖДЃЌДђЩЯЖдгІВЙЖЁЃЌЭъГЩТЉЖДаоИДЃЌЗРжЙдйДЮШыЧжЁЃ еыЖдЭкПѓФОТэЕФЗРЛЄвЊзіЕНвдЯТМИЕуЃК 1ЃЎЙцЗЖЩЯЭјааЮЊЃЌВЛАВзАРДРњВЛУїЕФШэМўЁЂЙЄОпЃЛ 2ЃЎВЛДђПЊРДРњВЛУїЕФЮФЕЕЃЌвдМАДјгаЭМЦЌЁЂЮФМўМаЁЂЮФЕЕЁЂвєЪгЦЕЕШЭМБъЕФЮФМўЃЛ 3ЃЎНјаабЯИёЕФИєРыЃЌгаЙиЯЕЭГЁЂЗўЮёОЁСПВЛвЊПЊЗХЕНЛЅСЊЭјЃЌдкФкЭјжаЕФЯЕЭГвВвЊЭЈЙ§ЗРЛ№ЧНЁЂVLANЛђЭјеЂЕШНјааИєРыЁЃЖдгкЯЕЭГвЊВЩШЁзюаЁЛЏЗўЮёЕФддђЃЌжЛЬсЙЉБивЊЕФЗўЮёЮоЙиЕФЗўЮёБиаывЊЙиБеЃЌЭЌЪБВЩгУБОЛњЗРЛ№ЧННјааЗУЮЪвЊНјааЗУЮЪПижЦЃЛ 4ЃЎМАЪБАВзАЯЕЭГВЙЖЁЃЌаоИДЯЕЭГгІгУТЉЖДЁЂжаМфМўТЉЖДЁЂзщМўЁЂВхМўЕШЯрЙиТЉЖДЃЛ 5ЃЎМгЧПУмТыВпТдЃЌдіМгУмТыИДдгЖШВЂНјааЖЈЦкаоИФЃЌПЊЦєЯрЙиЕЧТМЪЇАмДІРэЙІФмЁЃ ?

|